Invertiré la ingeniería de tu binario, protocolo o código compilado

Invertir en ingeniería inversa la realidad

Acerca de este Servicio

Realizo ingeniería inversa de software compilado cuando el código fuente y la documentación no están disponibles.

Trabajo directamente con binarios eliminados, protocolos no documentados, firmware embebido y mecanismos IPC donde el análisis tradicional falla.

LO QUE PUEDO ANALIZAR

Ejecutables nativos (x86, x64, ARM)

Binarios sin símbolos

Protocolos de red no documentados

Formatos de archivo propietarios

Mecanismos IPC (D-Bus, sockets Unix, personalizados)

Formatos de serialización (protobuf, Capn Proto, personalizados)

Firmware Linux embebido

LO QUE RECIBIRÁS

Documentación clara del comportamiento del programa

Estructuras de datos y protocolos reconstruidos

Flujo de código y rutas de ejecución

Un informe técnico que realmente puedas usar

EXPERIENCIA REAL

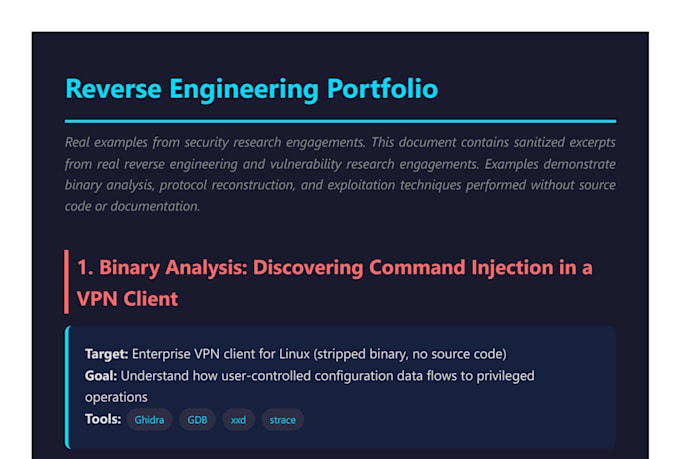

Me especializo en casos donde falta documentación, los proveedores no responden o los desarrolladores originales ya no están. Trabajos recientes incluyen reconstrucción de protocolos IPC Capn Proto, esquemas XML propietarios y formatos binarios personalizados a partir de binarios eliminados.

CASOS DE USO

Recuperación de código fuente perdido, documentación heredada, evaluación de seguridad, interoperabilidad de protocolos, triage de malware.

NO OFREZCO

Cracking, piratería, elusión de licencias o cualquier actividad ilegal.

Envíame un mensaje con lo que necesitas analizar y te diré si es factible.

Mi porfolio

FAQ

Traducción automática

¿Qué información necesitas para empezar?

Como mínimo, necesito el binario o la imagen del firmware y una descripción clara de lo que quieres entender o lograr. Si tienes datos de muestra, registros, capturas de red o comportamiento observado, ayuda, pero no es obligatorio.

¿Necesitas código fuente o documentación?

No. Mi trabajo se centra específicamente en situaciones donde el código fuente y la documentación faltan, están incompletos o no están disponibles. Trabajo directamente con binarios compilados y comportamiento en tiempo de ejecución.

¿Puedes garantizar una vulnerabilidad o exploit?

No. La ingeniería inversa es un trabajo de investigación. Garantizo un análisis exhaustivo y profesional y una documentación clara de los hallazgos, pero no la existencia de una vulnerabilidad específica.

¿Es este servicio legal y ético?

Sí. No realizo piratería, elusión de licencias, cracking de DRM o actividades ilegales. El trabajo debe ser legal y dentro de límites éticos o contractuales.

¿Cómo será la entrega final?

Recibes un informe técnico escrito que explica el comportamiento, las estructuras de datos, el flujo de ejecución y los hallazgos relevantes. Esto puede incluir diagramas, pseudocódigo y recomendaciones según el proyecto.

¿Firmas NDAs o manejas material sensible?

Sí. Trabajo regularmente con binarios confidenciales y sistemas privados y estoy cómodo firmando NDAs si es necesario.

¿Cuánto tiempo tarda un análisis típico?

Depende del tamaño y la complejidad. Los binarios pequeños pueden tardar unos días, mientras que proyectos con firmware o protocolos intensivos pueden tomar más tiempo. Daré una estimación realista antes de comenzar.